WordPress-Lücke zeigt prinzipielle Schwachstelle von Update-Mechanismen auf

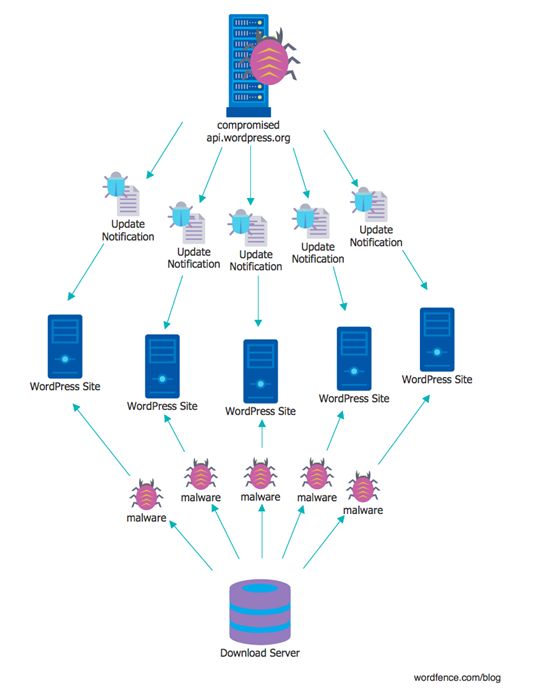

Die Lücke hat das auf WordPress spezialisierte Unternehmen WordFence gefunden. Sie erlaubte es Angreifern, auf api.wordpress.org ihren eigenen Code auszuführen. Durch Kompromittieren des Update-Servers ließ sich eine beliebige URL unterschieben, von der URL Software auf WordPress-Websites automatisch heruntergeladen und installiert wurde.

Eine inzwischen geschlossene Lücke in WordPress erlaubte es Unbefugten, in den Update-Mechanismus einzugreifen. Sie hätten so theoretisch auf etwa einem Viertel aller Websites weltweit beliebige Inhalte publizieren können. Die Lücke wurde am 2. September von Matt Barry von der auf WordPress spezialisierten Security-Firma WordFence den WordPress-Entwicklern bei Automattic gemeldet. Diese stellten fünf Tage später einen Fix bereit.

Seine Erkenntnisse hat Barry jetzt öffentlich bekannt gemacht. Ähnliche Angriffsmethoden, wie auch von Barry erprobt, werden für automatische Update-Mechanismen aber auch schon von anderen Security-Spezialisten diskutiert.

Die von Barry entdeckte Lücke beruhte auf einem Fehler bei der Remote Code Execution bei api.wordpress.org. Entwickler konnten da einen Hashing-Algorithmus ihrer Wahl vergeben, um zu verifizieren, dass es sich bei neuem Code um legitime Updates handelt. Allerdings wär es Angreifern auch möglich gewesen, ihren eigenen, extrem schwachen Hashing-Algorithmus anzugeben und so in den Verifizierungsprozess einzuschleusen.

Damit hätten sie dann die Voraussetzung geschaffen, einen öffentlichen, geheimen Schlüssel innerhalb von Stunden mit einer Brute-Force-Attacke zu erraten. Laut Barry hätte diese Brute-Force-Attacke dabei so ausgelegt werden können, dass die Anzahl der fehlerhaften Versuche gering genug gebliebene wäre, um von den Sicherheitsmechanismen bei WordPress nicht als Angriff erkannt zu werden.

Anschließend wäre es dem Angreifer möglich gewesen, an die WordPress-Update-Server URLs zu senden, die dann darüber an alle WordPress-Sites weiter verteilt worden wären. “Mit einem erfolgreichen Angriff auf api.wordpress.org wäre es denkbar gewesen, dass über ein Viertel aller Websites weltweit auf einen Schlag hätten kompromittiert werden können“ so Barry.

Nachdem sie einmal eine Backdoor oder ein manipuliertes Update verteilt hätten, wäre es Angreifern zudem auch möglich gewesen, den standardmäßigen, automatischen Update-Prozess zu unterbinden, um WordPress daran zu hindern, den Fehler bei kompromittierten Websites zu beheben.

Auch nachdem der von Barry entdeckte Fehler behoben wurde, ist dem Sicherheitsexperten zufolge api.wordpress.org nach wie vor zumindest ein Ansatzpunkt für Angreifer, um Millionen von Websites auf Basis von WordPress mit einem Schlag anzugreifen. Laut Barry war Automattic bisher nicht bereit, mit ihm über diesen theoretischen Schwachpunkt und die Notwendigkeit, einen sicheren Authentifizierungsmechanismus für Updates bereitzustellen, zu diskutieren. Eine Möglichkeit wären signierte Updates. Das wurde bereits vor gut drei Jahren vorgeschlagen, bislang aber nicht umgesetzt.