Eine Harmonisierung der Vorschriften für RIDP-Prozesse wird dazu beitragen, Angriffe künftig besser abwehren zu können, sagt Rayissa Armata von IDnow.

Eine Harmonisierung der Vorschriften für RIDP-Prozesse wird dazu beitragen, Angriffe künftig besser abwehren zu können, sagt Rayissa Armata von IDnow.

Analyse zur Anfälligkeit von MFA auf Basis von 15.000 Push-basierten Angriffen. Größte Schwachstelle ist die Annahme betrügerischer MFA-Push-Nachrichten durch User.

"Wir härten kontinuierlich unsere eigene Infrastruktur, um Sicherheitsvorfälle zu verhindern", sagt Sven Kniest von Okta.

Über Chancen und Risiken der KI beim Schutz gegen Cyberangriffe spricht Christoph Schuhwerk, CISO EMEA bei Zscaler.

Die bevorzugte Authentifizierungsmethode ist nach wie vor die Kombination aus Benutzername und Passwort, warnt Alexander Koch von Yubico.

Das Identity und Access Management (IAM): Datenhoheit gewinnt an Bedeutung und digitales Vertrauen in kollaborative Netzwerke entscheidet über Wachstum.

Identity First ist nicht der einzige Ansatz für sichere Identitäten. Wir haben Oliver Keizers, Area Vice President EMEA Central, Semperis, dazu befragt.

„Authentifiziere immer alles“, ersetzt "Vertraue, aber überprüfe“, sagt Gastautor Kevin Bocek von Venafi.

Passkey erlaubt eine Anmeldung mit biometrischen Daten oder einer PIN. Die neue Technik ersetzt auch eine Anmeldung in zwei Schritten.

Das Tool PassGAN analysiert 15,6 Millionen Kennwörter aus echten Datenlecks. Für achtstellige Passwörter mit Zahlen und großen und kleinen Buchstaben benötigt es weniger als eine Stunde.

Ein Problem mit Passwörtern ist: Sie werden häufig vergessen. Deswegen halten Nutzer auch PIN-Codes für sicherer als Passwörter.

Nutzer der Anmeldung in zwei Schritten müssen bis 19. März auf eine andere Methode umsteigen. Twitter erlaubt ihnen weiterhin die Nutzung eines Hardware-Schlüssels oder einer App zu Generierung von Einmalkennwörtern.

Wie sicher sind mein Geld und meine Daten in der digitalen Welt, wenn so etwas selbst einem Big-Player passiert? Eine kurze Einschätzung von Sam Curry.

AWS-Cloud stellt Cloud-basiertes Identitäts- und Zugriffsmanagement (IAM) bereit.

Das Hasso-Plattner-Institut (HPI) warnt seit Jahren vor den Risiken schwacher Passwörter und erstellt jedes Jahr ein Ranking der meist genutzten Passwörter.

Bring Your Own Identity, steigende Nachfrage nach Datensouveränität und Digital Identity Wallet.

Cyberkriminelle kompromittieren einen Cloud-Speicher von LastPass. Sie nutzen für ihren Angriff im August 2022 gestohlene Informationen. Zur Art der ausgespähten Kundendaten hält sich LastPass derzeit bedeckt.

Der neue Eigentümer Elon Musk lässt "überflüssige" Microservices abschalten. Daraufhin funktioniert die SMS-basierte Zwei-Faktor-Authentifizierung nicht mehr.

Die technischen Anforderungen an diese Attacken sind laut Microsoft nicht sehr hoch. Eine Gefahr geht auch von "Pass-the-Cookie"-Angriffen aus.

SSO kann sich bei einem erfolgreichen Angriff auf die Anmeldedaten schnell zu einem Single Point of Failure entwickeln, warnt Mehmet Yaliman von Ping Identity in seinem Gastbeitrag.

Das größte Risiko für die IT-Sicherheit jeder Organisation ist der unvorsichtige Mensch.

Speicher enthält Kommunikation zwischen Microsoft und potenziellen Kunden. Der Entdecker der ungeschützten Speichers spricht von bis zu 65.000 betroffenen Unternehmen.

57 Prozent der IT-Entscheider in Deutschland wollen laut CyberArk-Studie EU-Finanzhilfen in die Sicherheit investieren.

Es liegt bereits ein Patch vor. Ein Angreifer kann die Authentifizierung umgehen und auf die Verwaltungsschnittstelle bestimmte Security Appliances von Fortinet zugreifen.

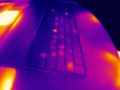

Die Wärmebilder werten sie mit künstlicher Intelligenz aus. So lassen sich Kennwörter mit hoher Zuverlässigkeit innerhalb von Sekunden knacken. Das Verfahren funktioniert mit Tastaturen und Bildschirmen und auch bei Geldautomaten.

Das 22H2-Update beinhaltet einen erweiterten Phishing-Schutz. Er überwacht den Umgang mit Kennwörtern mithilfe von Microsofts SmartScreen-Technik.

Mehrfach von wichtigen Analysten als „Leader“ eingestuft. Mehr als 15.800 Kunden vertrauen OKTA beim Schutz digitaler Interaktionen und der Beschleunigung von Innovation.

Die sogenannten Private Access Tokens nutzen bereits auf einem Gerät vorhandene Daten. An der Entwicklung des Standards sind auch Cloudflare und Google beteiligt. Apple bringt die Technik auch auf Macs.

Sicherheits-Upgrade setzt Einigung mit Meta, Google sowie Hardware-Herstellern von Intel bis Qualcomm um.

Cyberkriminelle kaufen Zugangsdaten auf Passwort-Marktplätzen im Dark Web, warnt Sandra Rios, Head of LastPass Business.